Phishing Erkennen: Die Häufigsten Social-Engineering-Methoden

Di: Everly

Social Engineering und Phishing erkennen

Sind die Systeme mit Firewall und Virensoftware einigermaßen gut geschützt, bleibt der Mensch als eine der größten Schwachstellen. Er ist die Zielscheibe raffinierter

Ein Social-Engineering-Angriff ist ein Cyberangriff, der menschliches Verhalten psychologisch manipuliert und darauf abzielt, dass die Betroffenen sensible Daten weitergegeben,

Innovative IT-Dienstleistungen, zugeschnitten auf eure Bedürfnisse.Gemeinsam entwickeln wir Lösungen, die eure IT effizienter und sicherer machen.

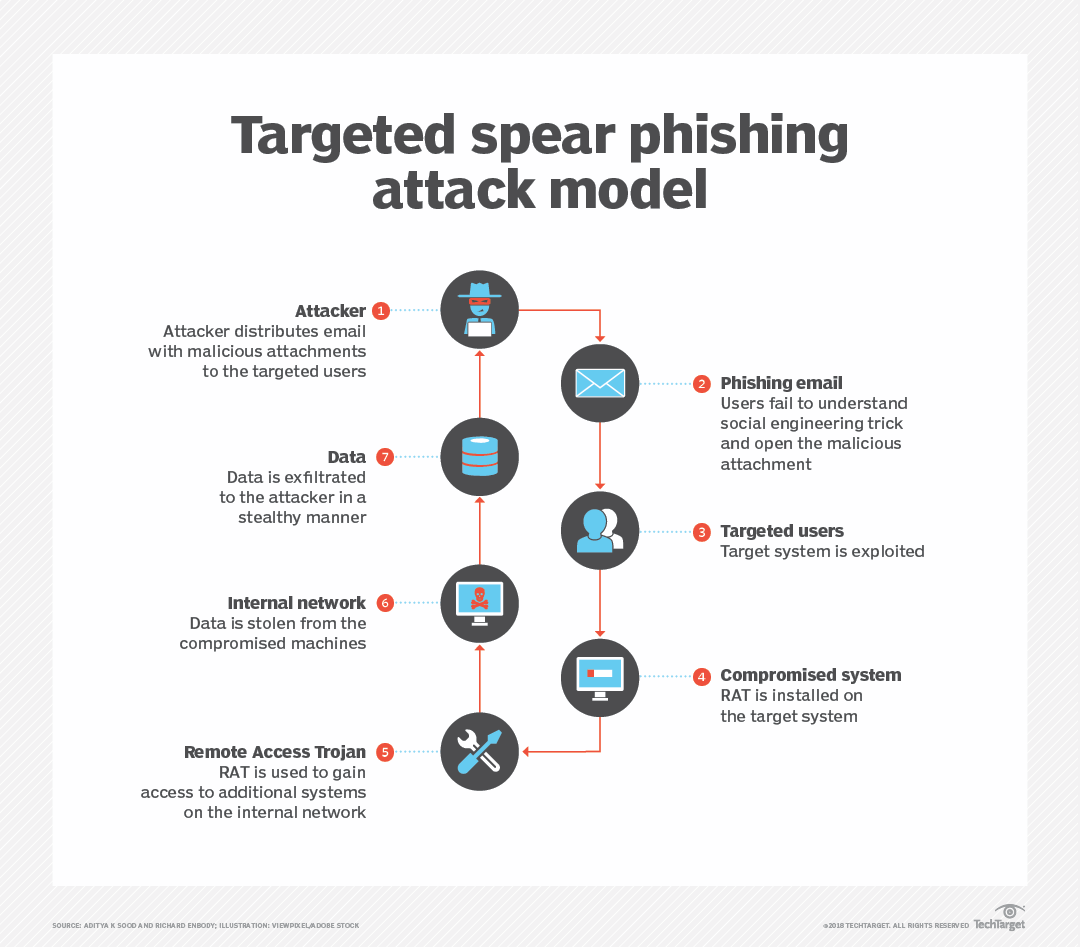

1. Phishing. Phishing ist eine der häufigsten Social-Engineering-Techniken. Bei Phishing-Betrügereien senden Angreifer E-Mails, die von vertrauenswürdigen Quellen zu stammen scheinen, um Personen dazu zu

Social Engineering ist eine der effektivsten Methoden, die Angreifer nutzen, um an persönliche Informationen oder Unternehmensgeheimnisse zu gelangen. Von einfachen Phishing-E-Mails

Social Engineering: Psychologische Manipulation statt technischer Angriffe. Anstatt technische Systeme zu hacken, zielen Betrügerinnen und Betrüger beim Social Engineering immer

- Social-Engineering: Was sind die häufigsten Angriffe?

- 11 Tipps zum Schutz vor Phishing

- So funktioniert Social Engineering

Wie sicher ist Ihr Unternehmen vor Social-Engineering-Angriffen? Woran kann ich Phishing erkennen? Und was ist Spoofing? Wir stellen die meistverbreiteten Methoden von

• Social Engineering – Die Methoden im Überblick • Phishing – Der Mitarbeiter an der Angel • Identitätsbetrug – Wenn die E-Mail gar nicht vom Chef kommt • Sextortion – Das Geschäft mit

Diese 5 wichtigsten Social-Engineering-Techniken sind: Phishing-Angriffe werden über Nachrichten, soziale Medien, E-Mail oder SMS durchgeführt. Bei diesen Angriffen werden

Social-Media-Plattformen wie Facebook, TikTok und Instagram boomen und verzeichnen Millionen von Nutzern – das lockt auch immer mehr Cyberkriminelle an, die neue

Social Engineering gilt heute als eine der größten Sicherheitsbedrohungen für Unternehmen. Im Gegensatz zu traditionellen Hacking-Angriffen können Social Im Gegensatz

Social Engineering ist die Nummer 1. Verschiedene Statistiken zeigen, dass mittlerweile mehr als 90 Prozent der gesamten Angriffe im Bereich der Cyber-Sicherheit auf

Phishing-Angriffe sind Social Engineering-Angriffe und können je nach Angreifer eine große Bandbreite an Zielen haben.Es gibt viele Phishing-Beispiele, die von generischen Betrugs-E

Phishing ist eine der häufigsten Social-Engineering-Techniken. Bei Phishing-Betrügereien senden Angreifer E-Mails, die von vertrauenswürdigen Quellen zu stammen

- Phishing: Erkennung & Schutzmaßnahmen

- Phishing erkennen: Die häufigsten Social-Engineering-Methoden

- Die Psychologie hinter Phishing-Angriffen

- Social-Engineering-Angriffe erkennen und verhindern

Cyberkriminelle versuchen hierbei durch Social Engineering, Phishing-E-Mails oder Malware sensible Kennwörter, Bank- und Bezahldaten abzufangen. Während klassisches

Social Engineering-Angreifer nutzen gezielt bestimmte menschliche Schwächen wie Unsicherheit, Eitelkeit oder Gier aus und verwenden Informationen, die sie aus

Es gibt verschiedene Methoden, um Phishing-Angriffe zu erkennen und ihnen vorzubeugen. Diese Techniken helfen dir, eine bessere Cyberhygiene zu betreiben: Prüfe die

Phishing ist eine der häufigsten Formen von Social Engineering-Angriffen. Dabei werden E-Mails, Nachrichten oder Anrufe gesendet, die von einer vertrauenswürdigen Quelle wie einer Bank

Christoph M. Kumpa erläutert in seinem Gastbeitrag die häufigsten Angriffe [datensicherheit.de, 06.04.2019] Sogenanntes Social Engineering gilt heute als eine der

Hier erhalten Sie einen Überblick über die häufigsten Betrugsmethoden in sozialen Medien und erfahren, wie Sie diese erkennen und sich und Ihre Konten schützen können.

.jpg)

Die Psychologie hinter Phishing-Angriffen ist ein globales Problem, das Privatpersonen und Institutionen über Grenzen hinweg betrifft. Um unser Bewusstsein für diese Problematik zu

Phishing. Phishing ist eine der häufigsten Social-Engineering-Methoden, die per E-Mail ausgeführt werden. Der Angreifer sendet gefälschte E-Mails mit bösartigen Links. Das

Phishing erkennen: Die häufigsten Social-Engineering-Methoden 90 Prozent aller erfolgreichen Cyberattacken beginnen mit einer E-Mail. Wie sicher ist Ihr Unternehmen vor

Ein häufiger Social-Engineering-Angriff besteht darin, dass eine E-Mail scheinbar von der IT-Abteilung Ihres Unternehmens kommt und Sie auffordert, Ihr Passwort aufgrund eines Sicherheitsupdates zurückzusetzen.

Indem sie über die verschiedenen Methoden und Techniken des Social Engineerings informiert sind, können sie potenzielle Angriffe erkennen und geeignete Maßnahmen ergreifen. Es ist

- Speisekarte Von Vecchia Casa Kronach Restaurant, Kronach

- Obergiesing: Sek-Kommando Überwältigt Messer-Mann

- Bonanza Rad Original, Fahrräder

- Practice Multiple Choice Questions And Feedback

- Saucenflaschen Kaufen – Sauceflaschen Kaufen

- Carl-Benz-Bad Freibad _ Carl Benz Bad Mannheim Öffnungszeiten

- Cómo Prevenir La Acidez Estomacal De Forma Natural

- Top 10 Best Nail Salons Near Berlin, Berlin

- Cafe Mame Zürich – Mame Zürich Speisekarte

- Unterschied Mos2 – Mos2 Wd40 Erfahrungen

- Dienstbarkeit Notar Muster _ Grunddienstbarkeit Notar Vorlage