Adaptive Zugriffs- Und Sicherheitskontrollen Für Enterprise Web

Di: Everly

Citrix Secure Private Access

Gezielte und komplexere Angriffe Netzwerke und Daten führen dazu, dass IT-Abteilungen mit neuen, anpassungsfähigen Technologien, die selbstständig Datensicherheit |

In diesem Handbuch wird auch die Verwendung von Adaptive Access-Richtlinien veranschaulicht, um bedingten Zugriff in Abhängigkeit von Bedingungen wie Benutzerrolle,

Da Cyber-Bedrohungen immer ausgefeilter werden, ist das Identitäts- und Zugriffsmanagement (IAM) für Unternehmen von entscheidender Bedeutung, um ihre

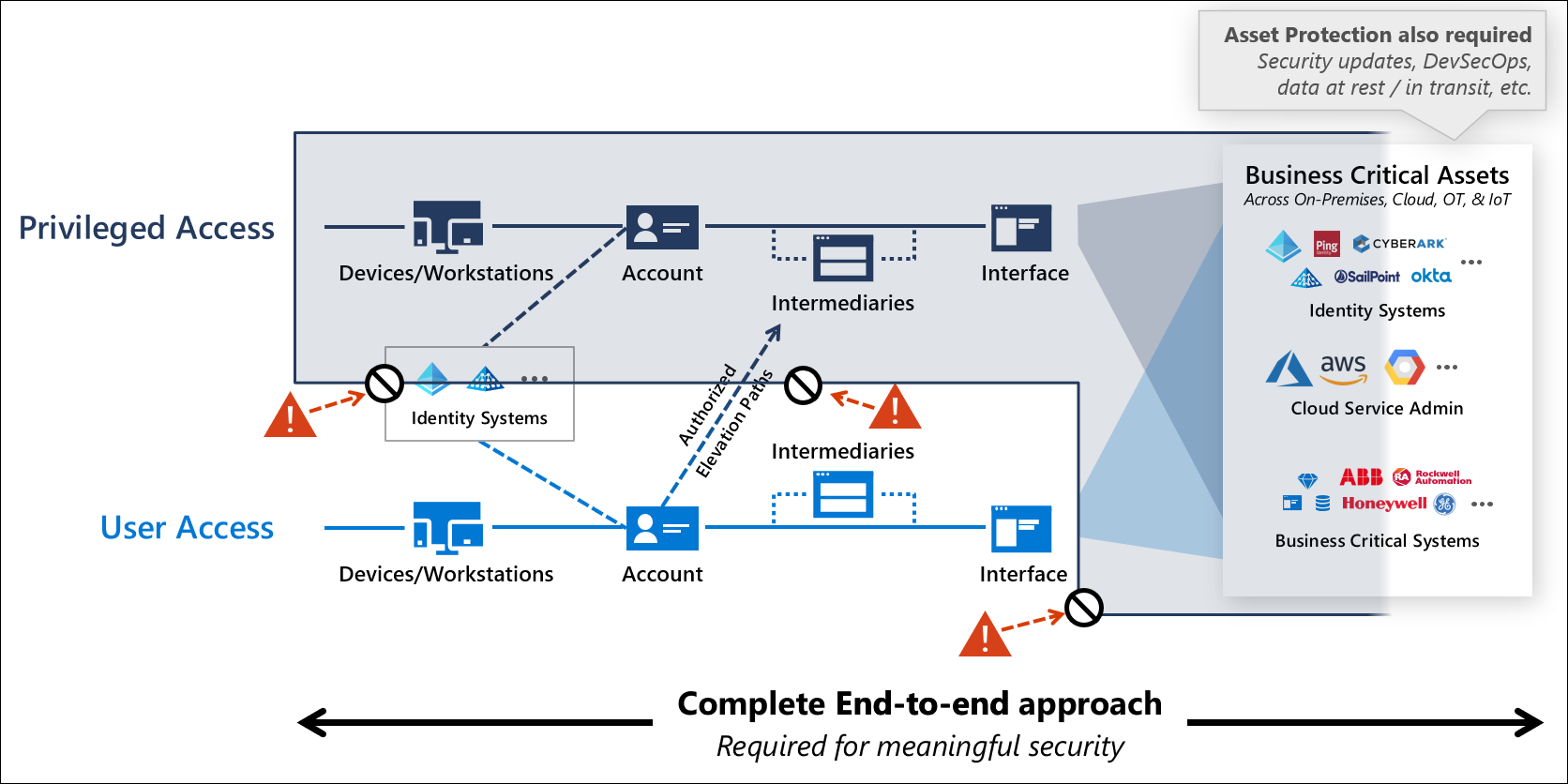

Dieser Leitfaden ist Teil einer vollständigen Strategie für den privilegierten Zugriff und wird im Rahmen der Bereitstellung für privilegierten Zugriff implementiert. Die End-to-End

Es umfasst die Konfiguration von Adaptive Authentication, Anwendungen wie Benutzerabonnements, Richtlinien für den adaptiven Zugriff und andere innerhalb einer

- Proofpoint Targeted Attack Protection

- Überblick über die Secure Private Access-Servicelösung

- Slack stärkt mobile Sicherheitskontrollen für Enterprise Grid

- Cloud-Sicherheit für Unternehmen

Sichere Admin Workstations werden genau nachverfolgt und überwacht, um böswillige oder unbeabsichtigte Kompromittierung von Kundendaten durch Microsoft-Techniker

Sicherheitskontrollen für spezialisierte Schnittstellen sollten folgendes umfassen: Zero Trust-Richtlinienerzwingung: Bei eingehenden Sitzungen mithilfe des bedingten Zugriffs,

Robuste Sicherheitskontrollen wie Benutzerüberwachung, Anomalieerkennung und Datenschutzmassnahmen implementieren, um das Risiko unbefugten Zugriffs und von

• Adaptive Sicherheitskontrollen mit URL-Isolierung und Security Awareness-Training 1 Verizon: „Cost of a Data Breach Investigations Report“ (Untersuchungsbericht zu den Kosten von

Citrix Cloud-Kunden können intelligenten Zugriff (Adaptive Access) auf die Citrix DaaS-Ressourcen (virtuelle Apps und Desktops) oder den Secure Private Access Service

Silverfort erweitert moderne Sicherheitskontrollen auf ältere lokale Ressourcen und wendet bedingten Zugriff an und risikobasierte Authentifizierung Richtlinien mithilfe lokaler

Mit dem Citrix Secure Private Access-Dienst können Administratoren eine einheitliche Erfahrung bereitstellen, indem sie Single Sign-On, Remote-Zugriff und Inhaltsprüfung in einer einzigen

Kontextbezogene Sicherheitsentscheidungen zu treffen und dann den Zugriff auf die Anwendungen zu ermöglichen, reduziert die damit verbundenen Risiken und ermöglicht

Für die Buchung ist lediglich die Angabe Ihres Namens und der E-Mail-Adresse erforderlich (bitte achten Sie unbedingt auf die identische Schreibweise Ihres Namens bei Reservierung Ihres

Eingehende Überprüfung und Vergleich der derzeit führenden MFA-Lösungen für Unternehmen auf dem Markt, wobei Schlüsselfaktoren wie die Palette der unterstützten

Adaptive Zugriffs- und Sicherheitskontrollen für Enterprise Web-, TCP- und SaaS-Anwendungen. Die adaptive Zugriffsfunktion des Citrix Secure Private Access-Dienstes bietet

Erfahren Sie, wie CMMC (Cybersecurity Maturity Model Certification) Ihren Compliance-Prozess optimieren kann. Erkunden Sie Rolle und Bedeutung. Starten Sie jetzt Ihre 30-tägige

ZTNA beschränkt den Zugriff auf Anwendungen basierend auf Benutzeridentität und Kontext und reduziert das Risiko eines unbefugten Zugriffs. Innerhalb von SASE bietet ZTNA einen

Slack hat heute neue Sicherheitsfunktionen für Enterprise Grid-Kunden eingeführt, darunter strengere Kontrollen für Administratoren, die den Zugriff auf mobile Geräte kontrollieren.

Böswillige Akteure haben spezielle und individuelle Tools, Techniken und Verfahren für Angriffe entwickelt, die auf die Cloud abzielen, um Verteidigungsmaßnahmen zu

Die adaptive Zugriffskontrolle passt die Zugriffsberechtigungen auf der Grundlage des Benutzerverhaltens und kontextbezogener Faktoren in Echtzeit oder nahezu in Echtzeit an.

Solutions. Digital Workspaces

Um eine Regeln der Adaptiven Kontrolle von Anomalien zu aktivieren oder zu deaktivieren, gehen Sie wie folgt vor: Klicken Sie im Programmhauptfenster auf die

Airlock IAM Adaptive, kontinuierliche Authentifizierung und benutzerfreundliche Zugangskontrolle für digitale Anwendungen. Airlock Gateway Kombiniert Web Application

Wählen Sie im Fenster mit den Programmeinstellungen Sicherheitskontrolle → Adaptive Kontrolle von Anomalien aus. Klicken Sie im Block Regeln auf Regeln bearbeiten. Die

Enterprise-Niveau wie SAML-Single-Sign-On und mehrstufige Authentifizierung durchsetzen. Administratoren können außerdem Authentifizierungsrichtlinien für verschiedene

„Aus Sicht der IT-Security-Branche endete das Jahr 2021, das in vielerlei Hinsicht in negativer Erinnerung bleiben wird, mit einem Donnerschlag: Die Log4j-Sicherheitslücke

Microsoft is radically simplifying cloud dev and ops in first-of-its-kind Azure Preview portal at portal.azure.com

- Achat En Ligne Bijoux 18 Carats Au Meilleur Prix

- Error With Csl For Custom Style

- National Express Coach Service Online Booking Problem

- Split Screen Racing Games For Pc

- Charles Camilla Wedding _ Charles And Camilla Wedding

- Anthelmirs Konstrukt _ Anthelmir’s Construct Eso Instructions

- Weißen Lack Designer Kommode | Kommode Weiß Nach Maß

- Zero Plus Masculine Diesel Für Männer

- Drei Der Münzen Tarotkarte – 3 Der Münzen Tarotkarte

- Nonan: Bedeutung, Definition Wortbedeutung

- 128 Best Love Quotes That Prove True Romance Does Exists